¿Qué es Oficina Segura?

Integración de métodos de aseguramiento completo de oficinas, salas de juntas u otros espacios reservados con la finalidad de configurar lugares adecuados a sus necesidades de seguridad y privacidad.

Barridos Electrónicos

Es la contramedida de seguridad más importante para localizar y neutralizar cualquier dispositivo que capte, grabe o transmita en tiempo real conversaciones que estén teniendo lugar, así mismo proveemos de soluciones para inhibir y bloquear señales de transmisión y/o grabación de voz e imágenes (fotografía y video) por medio de los siguientes procedimientos:

Funcionamiento

Análisis de espectro de radiofrecuencia

Búsqueda de señales de audio y video en banda ancha y estrecha (emisores y receptores de equipos de escuchas y cámaras de video). Búsqueda de emisiones de telefonía móvil.

Análisis de línea telefónica

Comprobación de caída de tensión y oscilaciones. Búsqueda de intervenciones mediante la detección electrónica de componentes en la línea (investigación propia). Análisis de centralitas con software específicos.

Análisis de red eléctrica

Revisión sistemática del ambiente, realizada por personal especializado con equipamiento profesional para la búsqueda y detección física de equipos ocultos de espionaje.

¿Qué es Comunicación Segura?

La encriptación de las comunicaciones necesita contar con mecanismos para resguardar la información que transmiten. El cifrado tiene como finalidad proteger la voz, archivos o directorios de intrusiones o transmitir datos de forma confidencial.

Hacer una llamada encriptada es equivalente a hacer una llamada normal, con el valor agregado de que es segura y cifrada, proporcionando el máximo nivel de certidumbre, garantizando que nadie sea capaz de intervenir las llamadas a celulares o identificar y rastrear los números de teléfono a los que se está llamando.

Basta con hacer clic en el icono marcador y luego seleccionar un contacto. Una vez que se realiza la llamada, la aplicación proporciona una indicación visual confirmando que la llamada es cifrada y totalmente protegida contra escuchas telefónicas.

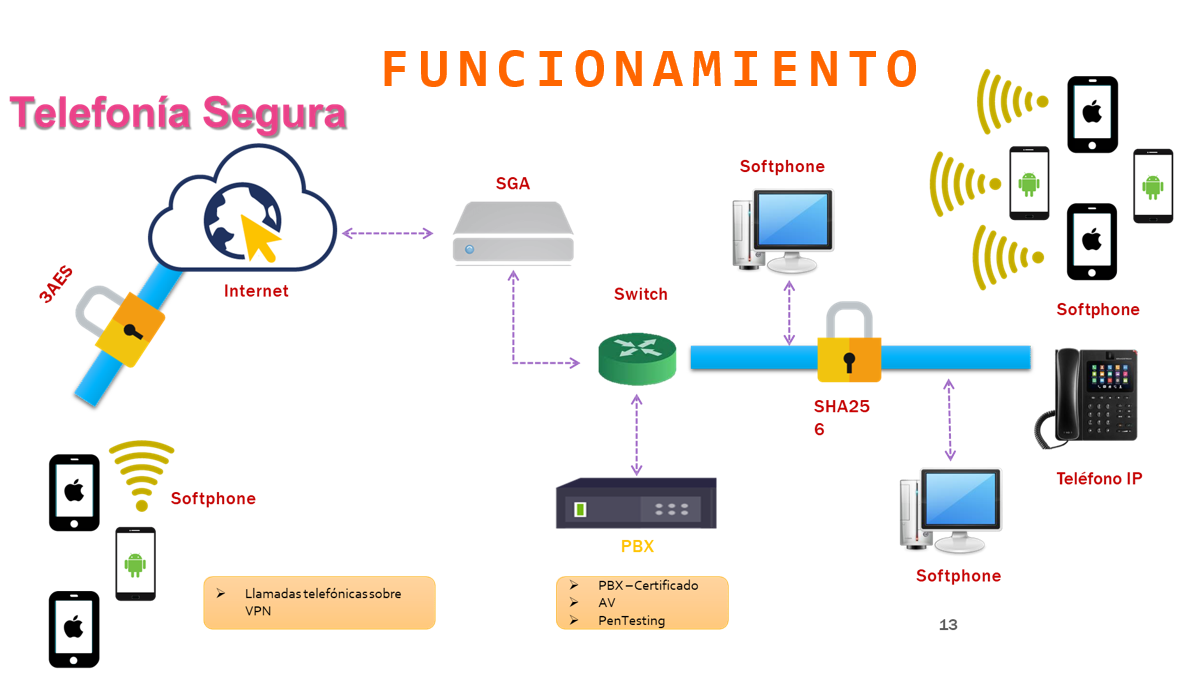

Funcionamiento

Para la portación de las extensiones se pueden adecuar en los teléfonos del cliente pero no hay garantía de funcionamiento correcto, por esa razón ofrecemos paquetes de teléfonos de baja, media y alta gama configurados especialmente para el correcto funcionamiento de llamadas encriptadas y conexión a nuestro servidor PBX a un precio accesible.

Web Meeting Encriptado

Elimine la interferencia de terceros partidos que pueden comprometer la comunicación segura. Con el Web Meeting Encriptado es posible realizar reuniones en tiempo real, conferencias, presentaciones y eventos sin incertidumbre alguna. Cada videoconferencia soporta hasta 50 clientes concurrentes con conexión cifrada, así como un correo empresarial para ofrecer un servicio seguro, gratuito y sin publicidad.

¿Qué es Keylogger?

KeyLogger EXR es un software de exploración para obtener casi toda actividad que se realiza en un ordenador o dispositivo móvil, incluso sin el permiso ni el conocimiento del usuario. Se puede usar como herramienta lícita de control de TI, tanto profesional como personal.

Entendiendo la importancia del aseguramiento y control de su información depositada en terceros, los keyloggers realizan un seguimiento y registran cada tecla que se pulsa en una computadora.

Esta tecnología ha sido desarrollada con la finalidad de obtener casi todo lo que se realiza en un ordenador o dispositivo móvil, sin el consentimiento ni permiso del usuario. Nuestro keylogger está basado en hardware o software, y se puede usar como herramienta lícita de control de TI, tanto profesional como personal.

Funcionamiento

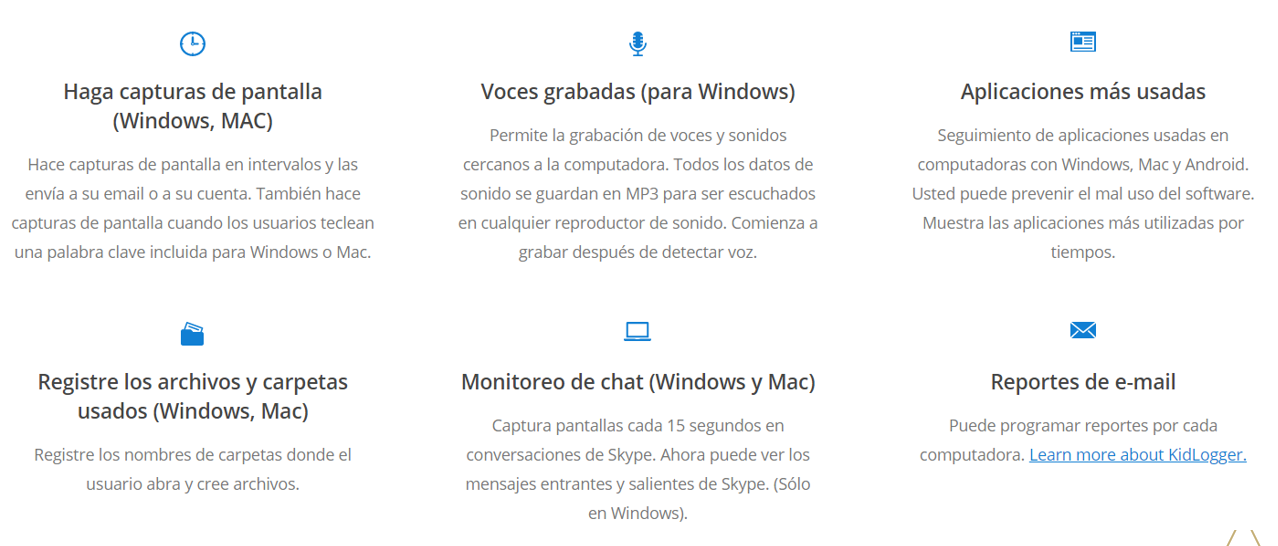

Keylogger EXR recolecta los datos de la actividad de usuario de su computadora o teléfono móvil y crea un análisis detallado del uso y la productividad:

- Muestra el usos de aplicaciones y mapeo de texto utilizado en ordenadores y dispositivos móviles.

- Crea listas por categorías de aplicaciones más usada y los sitios frecuentes.

- Monitoreo de empleados: productividad del lugar de trabajo.

- Muestra los contactos más frecuentes en el teléfono (llamadas, SMS, chats)(Android).

- Seguimiento de georreferenciación del teléfono (Android).

Especificaciones

COORDENADAS

Registra la navegación durante el día, usando coordenadas GPS y WiFi. Ubicación del dispositivo móvil.

HISTORIAL DE SITIOS WEB VISITADOS

Registra y graba los sitios visitados (sólo en el navegador por defecto).

FOTOS

Permite revisar el contenido multimedia.

PULSACIÓN DE TECLAS

Permite registrar las pulsaciones de teclas hechas en el teclado de la pantalla des dispositivo y el texto de portapapeles.

¿Que es Seguridad Perimetral?

Seguridad perimetral corresponde a la integración de elementos y sistemas, tanto electrónicos como mecánicos, para la protección de perímetros físicos, detección de tentativas de intrusión y/o disuasión de intrusos en instalaciones especialmente sensibles.. Un adecuado sistema integrado de seguridad perimetral asegura cuatro funciones básicas: Detección, Demora, Evaluación y Respuesta.

Videovigilancia CCTV

Instalación de equipos conectados que generan un circuito de imágenes que solo puede ser visto por un grupo determinado de personas, estas se personalizan para adaptarse a las necesidades de cada cliente bien sean orientadas a la seguridad, vigilancia o mejora de servicio.

Control de accesos

Nuestra experiencia en control de acceso biométrico ofrece un sistema desarrollado adecuándose a las necesidades de la infraestructura con la finalidad de evitar el fraude y ofrecer una total seguridad a la hora de acceder a un lugar o servicio. Para ello se autentifica a los usuarios mediante sus parámetros biométricos.

Aplicaciones

- Monitoreo CCTV industrial.

- Monitoreo Empresarial.

- Seguridad en el transporte.

- Seguridad CCTV al por menor para empleados.

- CCTV en las escuelas.

- Monitoreo en sitios deportivos y de entretenimiento.

- Seguridad en sitio de afluencia vehicular

Otros Campos de Aplicación

Apoyo a la dependencia:

Cuidando a personas dependientes mediante vigilancia remota de parámetros biométricos o fisiológicos. Como por ejemplo pruebas cardiológicas, monitorización de alto riesgo.

Pruebas contra la violencia de género y otros procesos judiciales:

La ausencia de pruebas fehacientes puede entorpecer gravemente procesos jurídicos de distinta índole. Los archivos de vídeo o audio son recursos muy valiosos como pruebas también en negocios donde se sospechan hurtos bien por parte de los empleados o por la de los clientes.

Lucha anti crimen:

Las cámaras en conjunción de la última tecnología software especializada como el reconocimiento facial, la detección por radiación o el registro de matrículas son algunas de las valiosas herramientas que facilitan a los cuerpos de seguridad la identificación de sospechosos o criminales.